Todos somos un montón de piratas sucios, modders y raros que quieren poner a Linux en nuestras estaciones de play. Desde que las consolas se hicieron realidad, la mayor conocimiento de la tecnología de nuestra generación se ha encantado jugar con ellas para hacer que hicieran cosas para las que no estaban diseñados. Aquí hay algunas maneras en que hemos logrado piratear consolas en el pasado y presente. trucos y lista de códigos de trucos gratuitos

Todos somos un montón de piratas sucios, modders y raros que quieren poner a Linux en nuestras estaciones de play. Desde que las consolas se hicieron realidad, la mayor conocimiento de la tecnología de nuestra generación se ha encantado jugar con ellas para hacer que hicieran cosas para las que no estaban diseñados. Aquí hay algunas maneras en que hemos logrado piratear consolas en el pasado y presente.

Exploits de Internet

Exploits de Internet

Las exploits de Internet son en realidad un recién llegado relativo a la familia de piratería, ya que solo han existido ya que las consolas podrían acceder a Internet, y la mayoría de ellas solo afectan las consolas que pueden acceder a Internet y jugar un juego al mismo tiempo. Por lo general, estos aprovechan un exploit en un navegador, dándole una dirección web que es demasiado larga, conectándola a un servidor que lo hace leer datos corruptos, así que así. Esta exploit se usa para que la consola haga algo que se supone que debe hacer, lo que generalmente implica ejecutar un código sin firmar, o de alguna manera reescribir direcciones en RAM. Así es como hasta el parche del sistema más reciente, podríamos ejecutar cualquier juego de color de Game Boy que queríamos o hackear Pokemon personalizado simplemente visitando un sitio web con el navegador 3DS.

Enlace de la computadora

Enlace de la computadora

Los enlaces de la computadora ups eran dispositivos que existían en el momento de la PlayStation que se suponía que se utilizarían para permitirle almacenar sus archivos de guardado y otros datos de juego en su PC de casa. Desafortunadamente, o afortunadamente dependiendo de cómo lo vea, el programa correcto en su PC podría aprovechar estos dispositivos de enlace e inyectar datos en la RAM de su sistema, o al menos en una tarjeta de memoria donde su sistema cargaría datos corruptos.que podría hacer que ejecute código arbitrario. O, si fuera un hacker pequeño, simplemente alteraría sus archivos de guardado para darle dinero infinito y saltar a la última etapa o algo.

Swappers de disco

Swappers de disco

Los intercambiadores de discos se popularizaron originalmente como dispositivos de importación. Estas pequeñas cosas difíciles eran simples. Todo lo que hicieron fue congelar tu consola después de pasar la parte de protección de copia de cargar un juego. Entonces podrías sacar tu juego legítimo y poner un juego importado, y podrás jugarlo bien. Por supuesto, también podrías poner juegos falsos o CD con tus propios programas caseros. A partir de ahí, el cielo era el límite.

Discos quemados

Discos quemados

Muchos dispositivos de piratería son simbióticos entre sí. La presencia de swappers de disco hizo que los discos quemados también sean mucho más valiosos. La quema de discos era joven cuando los juegos pirateados quemados eran populares, y era fácil de arruinar, pero cualquier computadora con una unidad CD-R te daría acceso a una biblioteca completa de juegos. Pero eso no es todo. Muchas personas llevarían un paso más allá, modificando sus juegos o incluso tratando de reescribir el firmware de su consola. El Dreamcast era realmente conocido por ser la única consola que se jugó fácilmente los discos quemados, y aunque esto creó algunas de las modificaciones más interesantes, el software casero y los fanáticos que cualquier consola ha visto, muchos sugieren que esto también es lo que mató el matar elconsola.

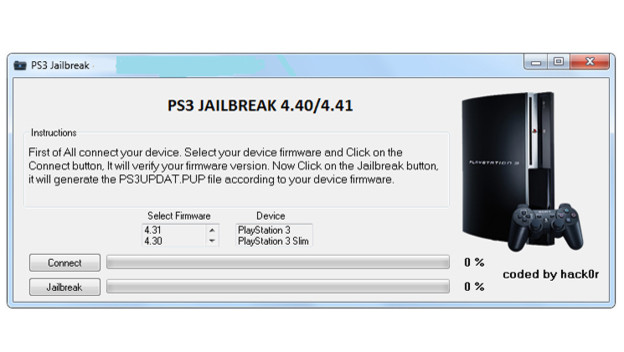

Modos de desarrollador

Modos de desarrollador

Esta es otra técnica de piratería más reciente, y puede ser solo un mito. Las consolas de generación actual se configuran para que cualquier consola pueda convertirse en una consola de desarrollador, dada la secuencia correcta de entradas. Las consolas de desarrolladores pueden ejecutar código no oficial, por supuesto, como lo necesita al probar su juego. Por supuesto, esto significa que puede programar una consola de desarrolladores para hacer lo que desee. Supuestamente, puedes hacer jailbreak tu Xbox One desbloqueando su modo de desarrollador, pero esto aún no ha sido probado. Sin embargo, la PS3 tuvo una hazaña que esencialmente le permitió tratar su consola como una consola de desarrolladores, y esto llevó a la increíble demanda entre Sony y Hacker Geohot que eventualmente conduce a la primera interrupción de la red de PSN.

Derivaciones del juego

Derivaciones del juego

Por supuesto, la mayoría de los desarrolladores de consolas no quieren que piratee su consola, por lo que es probable que no llegue a ningún lado simplemente engañando con el firmware. Afortunadamente, tenemos juegos mal desarrollados para arreglar todo eso. Los juegos que están mal programados generalmente le permiten ingresar a las direcciones de memoria que no se supone que causa un subflujo o desbordamiento. Esencialmente, puede intentar hacer que el juego lea una variable que es demasiado grande para su ubicación (generalmente a través de la manipulación de archivos de guardado) y esto le permite acceder al siguiente byte, y así sucesivamente, y así sucesivamente hasta que pueda alterarqué te gusta.

En un nivel muy simple, esto le permite ejecutar código arbitrario, a veces sin siquiera alterar su consola. Muchos Smash Bros. Las modificaciones de Brawl se ejecutan de esta manera. Pero en un nivel mayor, puedes hacer cosas increíbles alterando un juego usando su propia mecánica. En el AGDQ del año pasado, lograron usar una copia de Gameboy de Pokemon en un Súper Game Boy para ejecutar un programa que alimentó una transmisión de chat de Twitch en la consola. Esencialmente, toda la consola se reprogramó con solo usar un carrito. Eso es una locura! También reprogramaron Super Mario Bros. en una copia en funcionamiento de Super Mario World usando solo entradas en el juego.

Modificaciones suaves

Modificaciones suaves

Cuando el pirateo se vuelve lo suficientemente sofisticado, se puede realizar un mod suave. Las modificaciones suaves, o modificaciones de software, son programas esencialmente permanentes que le permiten hacer cosas que no se supone que pueda hacer en su sistema. Por ejemplo, la Wii podría modificarse para instalar el «canal homebrew.»Instalarlo requirió un bypass en el juego de algún tipo, pero una vez que lo instaló, podría ejecutar cualquier código arbitrario que quisiera sin MUSS y sin complicaciones, lo que le permite jugar títulos de Casa Homebrew o moverse por el bloqueo de la región del sistema. Por supuesto, las personas también instalarían cosas como cargadores USB y otro software de piratería dudoso, pero eso no es necesariamente culpa del mod suave.

Firmware personalizado

Firmware personalizado

Un paso hacia arriba del mod suave es el firmware personalizado. Mientras que un mod suave básico simplemente instala un programa en su consola que no se supone que esté allí, el firmware personalizado sobrescribe todo el sistema operativo. Entonces, por ejemplo, si sobrescribe el software del sistema Wii para no preocuparse por la protección de los derechos de autor, podría jugar tantos juegos quemados como desee. También puede hacer cosas como, cambiar la forma en que se veía el menú, o incluso sobrescribir totalmente el sistema operativo en algo más adecuado para sus gustos, como Linux. La PSP fue quizás más notoria por su firmware personalizado, que podría hacer trampa en el sistema utilizando una barra de memoria, pero varios de nuestros sistemas de generación actuales y mano de mano todavía están siendo pirateados con firmware personalizado hasta el día de hoy.para la mayoría).

Modificaciones duras

Modificaciones duras

Otro paso más del firmware personalizado es el mod duro. Ahora te estás metiendo en cosas realmente incompletas. Las consolas modificadas duras (más populares durante la era original de PlayStation) se abrieron básicamente y sus entrañas se engañan con. Podría hacer cosas como instalar procesadores más rápidos, más RAM y discos duros aún más grandes si quisiera. Sin embargo, la mayoría de las modificaciones duras se realizaron para instalar un chip o reemplazar un chip, que haría que su consola dejara de preocuparse por la protección de la copia. En este punto, puedes jugar cualquier juego, importar, copia pirateada de un juego o incluso ejecutar código arbitrario al contenido de tu corazón. El único problema es que un mod hard fallido significaba que ya no tenía una consola de trabajo y la garantía de su consola era Kaput. Como generalmente lo hiciste en lugares incompletos en Chinatown, tendían a no ofrecerte una garantía de devolución de dinero.

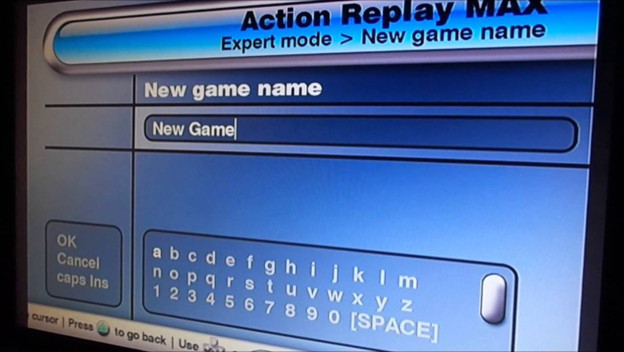

Dispositivos de trampa

Dispositivos de trampa

La herramienta de piratería más popular fuera del viejo juego Genie. «Pero espera!»Puede que se pregunte» Esto fue una buena diversión limpia! Esto no tenía nada que ver con la piratería!» Au contraire ! El juego Genie, Game Shark, Pro Action Replay y otros dispositivos del tipo tenían un propósito y solo un propósito, sobrescribir los valores de RAM de su sistema con algo más. Si bien, sí, esto podría usarse para darle a su personaje una vida infinita, también podría usarse para cambiar completamente la forma en que se ejecutó el sistema. No me creas? ¿Alguna vez tuvo que usar un «código de activación» para que funcione el resto de sus códigos?? ¿Sabes lo que hizo ese código?? Omitió la protección de la copia! Evitó que el juego se estrellara cuando se dio cuenta: «Santa mierda, alguien está alterando mis valores de RAM sin informarme al respecto!»Estás pirateando tu consola solo para que tu vida infinita trampa para trabajar!